¿Por qué los espacios de trabajo seguros son críticos?

Konstantin BuzzLíder de investigación

Lectura de 5 min

Introducción: La crisis de seguridad que enfrentan los equipos modernos

La principal tendencia de ciberseguridad de Gartner para 2025 no se trata de firewalls ni de codificación, sino de proteger los datos no estructurados: los textos, imágenes y videos que ahora impulsan tanto los modelos de GenAI como los flujos de trabajo empresariales. Las joyas de la corona ya no son solo filas en una base de datos; están en hilos de chat, capturas de pantalla y videollamadas.

Este cambio ocurrió gradualmente. Lo que comenzó como aplicaciones de chat casuales evolucionó hasta convertirse en infraestructura empresarial. Ahora, con Mimecast informando un aumento del 7% en los ataques a herramientas como Slack y Teams, y el 79% de los líderes de seguridad advirtiendo que estas aplicaciones introducen nuevas vulnerabilidades, asegurar su espacio de trabajo colaborativo no es opcional, es una cuestión de supervivencia.

Hace treinta años, un hacker podría haber estado buscando en la basura fuera de una oficina a las 2 a.m., buscando documentos desechados con nombres de máquinas o incluso contraseñas. Hoy, la IA hace el trabajo de buscar en la basura —a escala global, al estilo de un bombardeo masivo, escaneando repositorios de código, depósitos mal configurados y foros públicos. Y en lugar de un intruso intentando abrir puertas, es una horda de bots inteligentes que aprenden de cada intento fallido hasta que algo se rompe. Cada decisión sobre dónde y cómo colabora su equipo se ha convertido en una decisión de seguridad.

He pasado la última década junto a CTO, CISO y líderes de TI viendo cómo la seguridad evolucionaba de ser “una lista de verificación de cumplimiento” a la estrategia de supervivencia de la empresa.

¿Por qué debería reconsiderar la seguridad de mi espacio de trabajo en 2026?

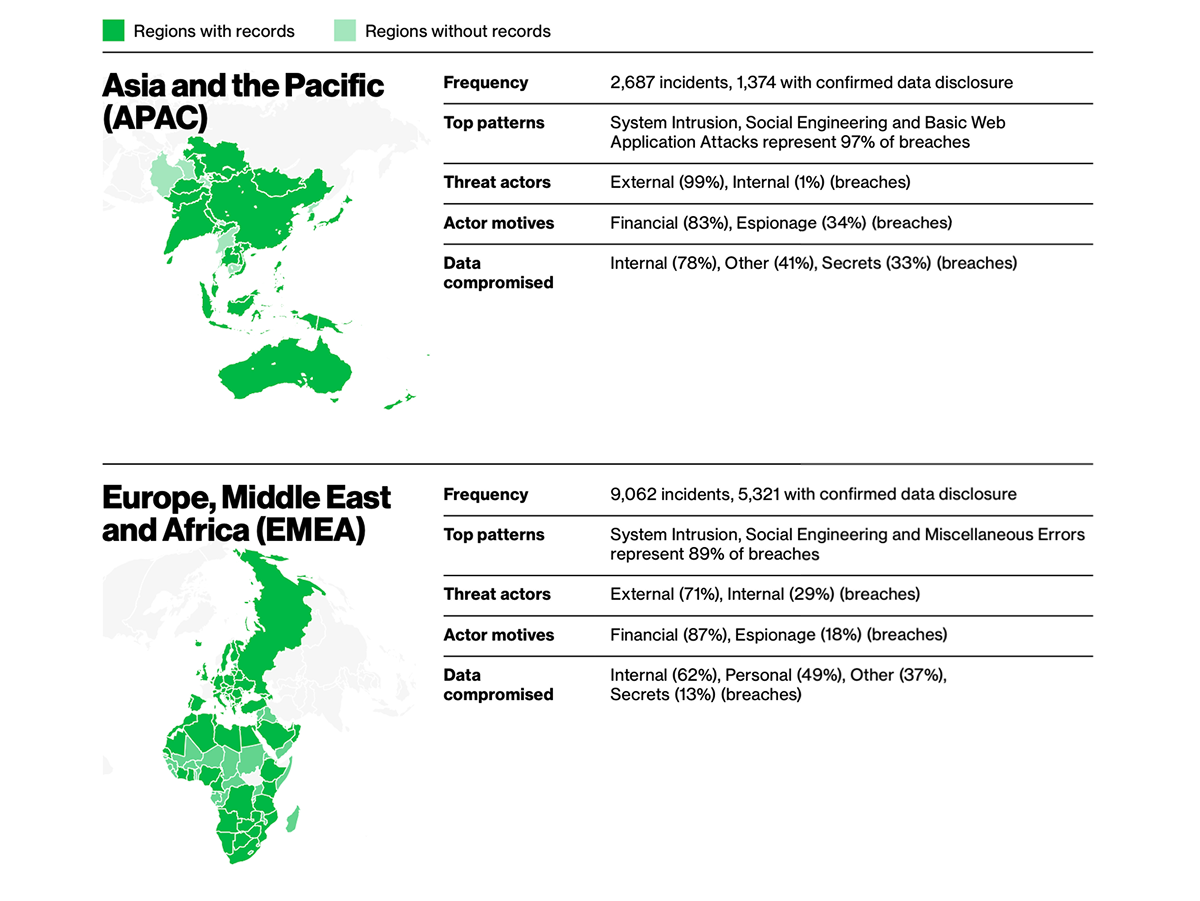

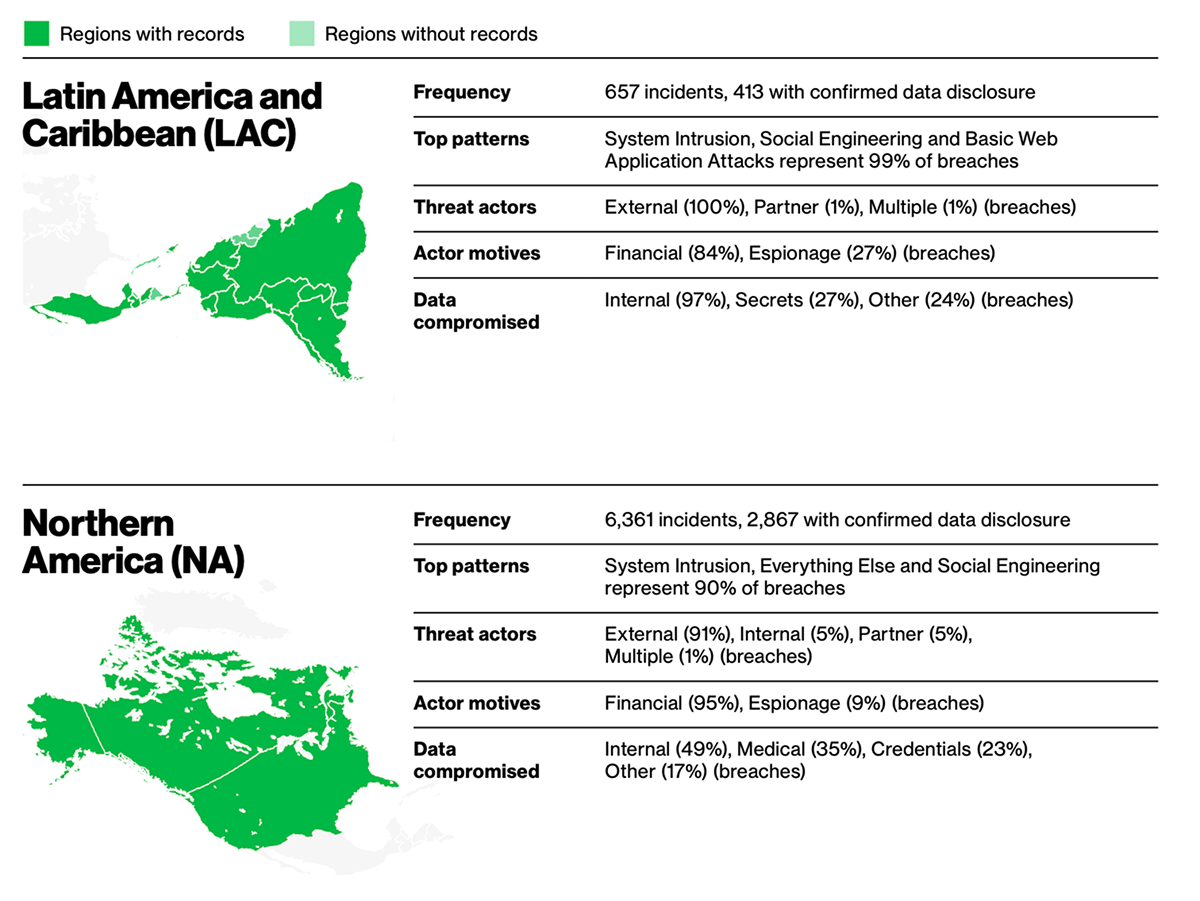

Porque el panorama de amenazas ha pasado de ser posible a persistente. El Informe de Investigaciones de Filtración de Datos (DBIR) 2025 de Verizon registró 22.052 incidentes, con 12.195 filtraciones confirmadas, el recuento más alto en los 18 años de historia del informe. Peor aún, la información sensible expuesta en repositorios públicos de GitHub permaneció sin remediar durante una media de 94 días, tiempo suficiente para que los atacantes la recopilaran. La escasez de personal en ciberseguridad lo hace aún más difícil, afectando a un 26% más de empresas que el año anterior.

Mientras tanto, los ataques impulsados por IA ya no son exóticos, se están convirtiendo en el plan de juego predeterminado. Los adversarios ahora usan el aprendizaje automático para analizar patrones de comunicación, crear mensajes de phishing indistinguibles de los de los colegas y programarlos para un impacto máximo. Gartner lo dice sin rodeos: la ciberseguridad ya no se trata de bloquear cada disparo, se trata de asegurarse de que el negocio siga funcionando cuando los golpes inevitablemente lleguen.

Y el liderazgo está preocupado. Según el Institute for Business Value de IBM, el 51% de los líderes empresariales están preocupados por riesgos impredecibles y nuevas vulnerabilidades, mientras que casi la mitad teme específicamente los ataques impulsados por IA.

El nuevo mandato: construir resiliencia en el comportamiento humano dentro de un entorno colaborativo seguro, usar señales dinámicas para moldear hábitos más seguros y reprimir el riesgo de terceros antes de que haga metástasis.

¿Quiénes son los intrusos y qué motivos los impulsan?

Según el DBIR 2025 de Verizon, los actores externos dominan el panorama de las filtraciones. Tomemos el sector de la información: el 83% de las filtraciones provienen de atacantes externos, no de empleados deshonestos o socios descuidados. Sus motivos se dividen en dos categorías reveladoras: el 78% fueron impulsados financieramente, desde esquemas clásicos de ransomware hasta el robo directo de datos para su reventa, mientras que un sorprendente 36% estuvieron relacionados con el espionaje. Esa combinación muestra que los adversarios de hoy no son solo ciberdelincuentes que buscan ganancias rápidas, también incluyen espías industriales y grupos vinculados al estado que buscan ventajas a largo plazo.

¿Cuáles son las mayores amenazas de seguridad para la colaboración en equipo y la mensajería?

Al final del día, sigue siendo la ignorancia. El DBIR de Verizon muestra que el elemento humano impulsa alrededor del 60% de las filtraciones. Y cuando el eslabón más débil es la forma en que las personas realmente usan sus herramientas, las aplicaciones de colaboración se convierten en la puerta de entrada para los atacantes.

Aquí hay siete amenazas que ponen a sus empleados directamente en la mira:

- Phishing impulsado por IA – Las trampas hiperpersonalizadas que antes tardaban una semana en elaborarse, ahora se generan en segundos por IA generativa. El resultado: estafas más creíbles a escala de internet.

- Secuestro de sesión – Cuando los tokens de autenticación se almacenan de forma insegura, los atacantes pueden hacerse pasar por usuarios legítimos. Los investigadores han demostrado cómo Microsoft Teams almacenaba tokens en texto sin formato, lo que los hacía fáciles de robar y reutilizar (BleepingComputer). En otro caso conocido, los tokens de empleados de Slack fueron robados y utilizados para acceder a los repositorios privados de GitHub de Salesforce (Actualización de seguridad de Slack).

- Mensajería de TI en la sombra – Empleados que usan dispositivos no gestionados (BYOD) o aplicaciones no autorizadas para el chat de trabajo. Un solo inicio de sesión reutilizado en un teléfono personal puede ampliar drásticamente la superficie de ataque.

- Historiales de chat persistentes – Información sensible que vive para siempre en registros de chat buscables. Esto es conveniente, pero también significa que las credenciales sensibles pueden reaparecer mucho después de que deberían haber sido borradas.

- Vulnerabilidades de la cadena de suministro de software – Cada integración de terceros añade riesgo. La ya mencionada investigación de Verizon destaca cómo la participación de terceros se ha duplicado en solo un año, del 15% al 30%, lo que subraya el peligro de la exposición heredada de su ecosistema de aplicaciones.

- Violaciones de la residencia de datos – Los gobiernos no son solo reguladores; a veces son partes interesadas. Los datos mal ubicados pueden significar multas multimillonarias, o peor aún, puertas traseras legales a su información.

Fuga de metadatos – Incluso los mensajes cifrados pueden delatarte a través de metadatos: quién habló con quién, cuándo y con qué frecuencia. Los patrones de tiempo y el análisis de tráfico pueden ser casi tan valiosos para los adversarios como el contenido del mensaje en sí.

¿Cuánto cuestan a las empresas las filtraciones por mensajería insegura?

La lógica financiera es difícil de ignorar. El costo promedio de una filtración de datos aumentó un 10% en 2023 a $4.88 millones, según IBM, impulsado no solo por la remediación, sino por semanas de interrupción y recuperación del negocio. Las filtraciones de datos en la sombra (que involucran almacenes de datos no gestionados u olvidados) cuestan casi un 16% más, y las plataformas de colaboración se están convirtiendo rápidamente en objetivos principales.

Frente a esas cifras, la prevención parece barata. Para muchos CIOs, las cuentas son claras y brutales: gaste $50K ahora para asegurar la mensajería, o gaste millones más tarde explicando a los accionistas, reguladores y la prensa por qué no lo hizo.

¿Qué modelo de implementación ofrece mejor seguridad: en la nube o en las instalaciones (on-premise)?

Los espacios de trabajo seguros no son opcionales, son oxígeno para las organizaciones modernas. Reflejando esta urgencia, una encuesta a CIO de 2024 informada por TechRadar encontró que el 83% de las empresas planean trasladar las cargas de trabajo de la nube pública a soluciones privadas o locales, una tendencia conocida como repatriación de la nube. Este cambio refleja la creciente demanda de las organizaciones de un control más estricto de los datos, un mayor cumplimiento normativo y resiliencia en un panorama de amenazas complejo.

| Característica | Nube | En las instalaciones |

| Control de Datos | Limitado — alojado externamente | Total — en su infraestructura |

| Cumplimiento | Varía según el proveedor | Adaptado a su jurisdicción |

| Resiliencia sin conexión | Dependiente de Internet | Funcionalidad completa sin conexión |

| Seguridad Personalizada | Limitada | Totalmente personalizable |

| Superficie de Ataque | Compartida multiinquilino | Aislada, privada |

La nube sigue destacando por su velocidad y escalabilidad. Pero el on-premise gana en soberanía, resiliencia y control personalizado, especialmente donde las regulaciones exigen que sepa exactamente dónde residen sus datos.

Si necesito una implementación local de mi entorno de colaboración en equipo, ¿a dónde acudo?

Si su prioridad es la seguridad y la confianza, las plataformas que priorizan la nube como Slack o Microsoft Teams no le servirán. No pueden implementarse localmente, lo que significa que sus datos siempre residirán en infraestructura de terceros.

Para las organizaciones que requieren on-premise, opciones como BridgeApp o Mattermost brindan esa flexibilidad. Ejecutar la colaboración en su propia infraestructura reduce las superficies de ataque externas al mantener cada mensaje, archivo y política bajo su control, lo que significa que son de su propiedad, están gestionados y cifrados de extremo a extremo. Puede decidir quién tiene acceso, aplicar políticas de contraseña y roles, y establecer reglas de retención alineadas con sus estándares de cumplimiento en lugar de los valores predeterminados de un proveedor.

Es por esto que los espacios de trabajo locales son a menudo la elección natural para industrias sensibles a los datos donde la resiliencia, la soberanía y la garantía regulatoria no son negociables.

¿Qué deben exigir los equipos a los espacios de trabajo seguros?

La seguridad ya no es solo un conjunto de características, es la base de la confianza. Si su plataforma de colaboración no puede ofrecer estos elementos esenciales, no está lista para empresas:

- Control de acceso basado en roles — mínimo privilegio por defecto.

- Compartir archivos de forma segura dentro del chat — para que los archivos adjuntos estén bajo las mismas protecciones que los mensajes.

- Operaciones integradas con bases de datos en vivo — la capacidad de trabajar con datos en vivo de forma segura (tanto por humanos como por agentes de IA) en el mismo entorno de colaboración.

- Registros de auditoría completos — visibilidad total de quién hizo qué, cuándo y dónde.

- Archivo e informes listos para el cumplimiento — soporte incorporado para GDPR, SOC 2 y más allá.

Requisito esencial: un espacio de trabajo seguro debe sentirse fluido para los usuarios pero intransigente para los atacantes.

¿Cómo logran los equipos una transición exitosa a espacios de trabajo seguros?

El proceso de transición a un espacio de trabajo seguro no tiene por qué ser una maratón. No se trata solo de instalar BridgeApp en las instalaciones, se trata de llevar consigo sus datos, sus usuarios y sus prácticas de seguridad.

Caso de uso 1: Cuando Learnify (nombre cambiado), una empresa de tecnología educativa de 50 personas, se enfrentó a una auditoría SOC 2 fallida debido a la retención de mensajes no cifrados en tan solo siete días, hicieron lo siguiente:

- Implementaron BridgeApp en las instalaciones y configuraron una VPN dedicada para un acceso seguro desde dispositivos en la lista blanca.

- Desplegaron aplicaciones cliente en todos los dispositivos de los empleados, incluidos portátiles preconfigurados para nuevas contrataciones.

- Integraron SSO y distribuyeron el acceso basado en roles, asegurando que cada usuario tuviera el nivel correcto de visibilidad.

- Lanzaron agentes de IA que proporcionaron orientación de seguridad de mejores prácticas en contexto, impulsaron recordatorios dinámicos para fomentar hábitos más seguros e incluso midieron “puntuaciones de resiliencia” a través de encuestas ligeras a los empleados.

- Importaron contenido y bases de datos existentes de su suite de colaboración anterior, rastreador de tareas, almacenamiento de archivos y CRM.

Los resultados fueron inmediatos: cero hallazgos de cumplimiento, un tiempo de resolución de incidentes un 22% más rápido y algo más difícil de medir pero igual de crítico: tranquilidad durante la diligencia debida de los inversores, sabiendo que los auditores de seguridad podían revisar registros completos sin encontrar brechas de cumplimiento.

Caso de uso 2: Un equipo de desarrollo Web3 asegura pagos y cumplimiento

Un equipo de fintech distribuido que construía una API de pago de criptomonedas necesitaba dos cosas por encima de todo: cumplimiento hermético y un manejo rápido de incidentes. Implementaron BridgeApp en modo local e inmediatamente pusieron a trabajar a sus agentes de IA. Incident Watcher monitoreó los registros en tiempo real, convirtiendo errores en tareas y rastreándolas hasta su resolución. Legal & Compliance Bot verificó continuamente los datos de KYC y la alineación con GDPR, eliminando las auditorías manuales.

Todos los registros de incidentes, tickets y documentos de cumplimiento vivían en un único espacio de trabajo seguro, vinculados directamente a tareas y bases de conocimiento, por lo que los desarrolladores y los oficiales de cumplimiento permanecieron totalmente sincronizados. Lo más importante es que todos los datos de clientes y transacciones permanecieron en sus propios servidores, accesibles solo a través de BridgeApp, pero totalmente protegidos.

La recompensa: el tiempo de reacción a eventos críticos se redujo casi a la mitad, y su última auditoría pasó sin problemas, sin integraciones adicionales ni semanas de preparación manual.

¿Cómo ofrece BridgeApp seguridad de nivel empresarial y facilidad de uso en todas las comunicaciones?

BridgeApp unifica la mensajería cifrada, la gestión de tareas, los repositorios de conocimiento y las bases de datos con seguridad integrada. Está diseñado para cumplir con los requisitos más estrictos sin ralentizar a los equipos.

También proporciona control total y seguridad unificada:

- Control completo de datos: La implementación local mantiene todas las canalizaciones, datos y mensajería internamente. Su infraestructura, su jurisdicción, sus reglas.

- Modelo de seguridad integrado: El control de acceso y el registro de auditoría se aplican uniformemente a través de chats, tareas, archivos, proyectos y agentes de IA.

- Requisitos regulatorios simplificados, desde la minimización de GDPR hasta las pistas de auditoría SOC 2.

- Políticas de seguridad personalizadas: Las licencias empresariales incluyen reglas de retención, permisos granulares y controles ajustados para satisfacer las complejas necesidades de cumplimiento.

Para CIOs y CISOs, BridgeApp elimina el antiguo dilema entre velocidad y seguridad. Para todos los demás, simplemente significa que el trabajo sigue fluyendo con las barreras de seguridad ya implementadas.

¿Qué tan flexible es BridgeApp en cuanto a la implementación en la nube o en las instalaciones?

BridgeApp está diseñado para adaptarse a la postura de seguridad que su organización necesita.

- Nube pública — Ejecute BridgeApp como un servicio gestionado si la velocidad de implementación es la prioridad.

- Nube privada — Obtenga escalabilidad similar a la nube en su propio hardware o VPC, con control total sobre la ubicación de los datos.

- Modo Air-Gapped — Aislamiento físico para entornos de defensa, I+D o gubernamentales que exigen la máxima separación.

Integración personalizada — Se conecta sin problemas a su pila de seguridad existente, desde firewalls hasta SIEM.

¿Qué salvaguardias técnicas protegen los datos dentro de BridgeApp?

BridgeApp está diseñado para proteger la colaboración en cada capa.

- Controles de acceso basados en roles para aplicar el principio de mínimo privilegio por defecto.

- Pistas de auditoría e informes de cumplimiento con visibilidad total de las acciones del usuario.

- Integración de SSO y LDAP para una autenticación simplificada.

¿Cómo pueden los equipos implementar la colaboración segura paso a paso?

R: Implementar un espacio de trabajo seguro no tiene por qué ser abrumador si lo divide en fases:

- Lista de verificación (Día 0): Audite sus herramientas actuales, mapee cómo fluyen los datos e identifique las brechas de cumplimiento.

- 30 días: Pilote BridgeApp con un equipo central para validar flujos de trabajo y controles de seguridad.

- 60 días: Expanda el uso, migre el historial heredado y aplique políticas de retención.

- 90 días: Complete la implementación en toda la empresa, capacite al personal y realice simulacros de respuesta a incidentes.

Al final del primer trimestre, la seguridad no solo está implementada, sino que está integrada en la colaboración diaria.

¿Qué tendencias de seguridad darán forma a los espacios de trabajo más allá de 2025?

R: El futuro de la colaboración segura no se trata solo de muros más fuertes, se trata de sistemas más inteligentes y adaptables. Esto es lo que se avecina:

- Resurgimiento de la nube privada — impulsado por la eficiencia de costos, las demandas de soberanía y el control escalable; las industrias sensibles a los datos están migrando cada vez más cargas de trabajo de regreso a las instalaciones o a entornos privados.

- Resiliencia ante deepfakes impulsada por IA — el phishing está explotando en sofisticación, lo que requiere que las plataformas de espacio de trabajo detecten y neutralicen las mentiras en tiempo real.

- El riesgo de descifrado cuántico se avecina: la criptografía actual podría desmoronarse mañana, lo que hace que las implementaciones de prueba de concepto de cifrado post-cuántico sean imprescindibles.

Están surgiendo espacios de trabajo autónomos, impulsados por una IA que se autoconfigura, se auto-repara y predice amenazas antes de que ocurran, salvando la brecha entre la usabilidad y la seguridad.

“La hoja de ruta de BridgeApp está construida precisamente para ese futuro. Incluye la preparación para el cifrado post-cuántico y la detección de anomalías asistida por IA integrada directamente en la capa del espacio de trabajo, asegurando que la colaboración segura se adapte a medida que las amenazas evolucionan, sin comprometer nunca la productividad.

Tome el control de sus datos. BridgeApp en las instalaciones le otorga la propiedad completa de su entorno de colaboración, eliminando los riesgos de terceros.

Vea lo que BridgeApp, con agentes de IA nativos, puede desbloquear para su equipo.