Pourquoi les espaces de travail sécurisés sont-ils essentiels ?

Lectura de 5 min

Introduction : La crise de sécurité qui menace les équipes modernes

La principale tendance en matière de cybersécurité de Gartner pour 2025 ne concerne pas les pare-feu ou le chiffrement, mais la protection des données non structurées : les textes, images et vidéos qui alimentent désormais les modèles GenAI et les flux de travail professionnels. Les joyaux de la couronne ne sont plus seulement des lignes dans une base de données ; ils se trouvent dans les fils de discussion, les captures d'écran et les appels vidéo.

Ce changement s'est produit progressivement. Ce qui a commencé comme de simples applications de chat a évolué pour devenir une infrastructure d'entreprise. Aujourd'hui, avec Mimecast signalant une augmentation de 7 % des attaques sur des outils comme Slack et Teams, et 79 % des leaders de la sécurité avertissant que ces applications introduisent de nouvelles vulnérabilités, sécuriser votre espace de travail collaboratif n'est pas une option, c'est une question de survie.

Il y a trente ans, un pirate informatique aurait pu fouiller les poubelles devant un bureau à 2 heures du matin, à la recherche de documents jetés contenant des noms de machines ou même des mots de passe. Aujourd'hui, l'IA fait ce travail de « fouille » à l'échelle mondiale, à la manière d'un bombardement en tapis, en scannant les dépôts de code, les buckets mal configurés et les forums publics. Et au lieu d'un intrus essayant les poignées de porte, c'est une horde de bots intelligents qui apprennent de chaque tentative échouée jusqu'à ce que quelque chose cède. Chaque décision concernant où et comment votre équipe collabore est devenue une décision de sécurité.

J'ai passé la dernière décennie aux côtés de CTO, CISO et responsables informatiques à observer l'évolution de la sécurité, passant d'une « liste de contrôle de conformité » à la stratégie de survie de l'entreprise.

Pourquoi devrais-je reconsidérer la sécurité de mon espace de travail en 2026 ?

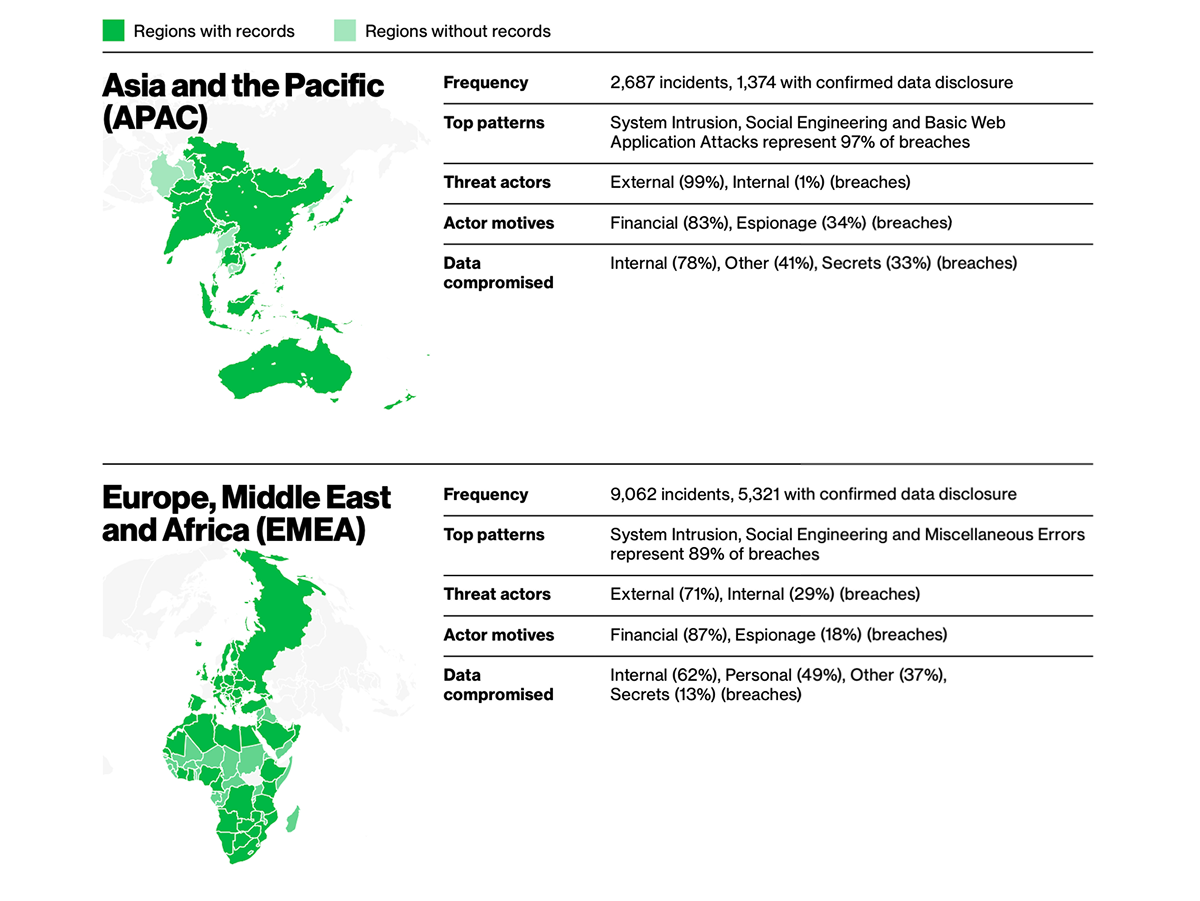

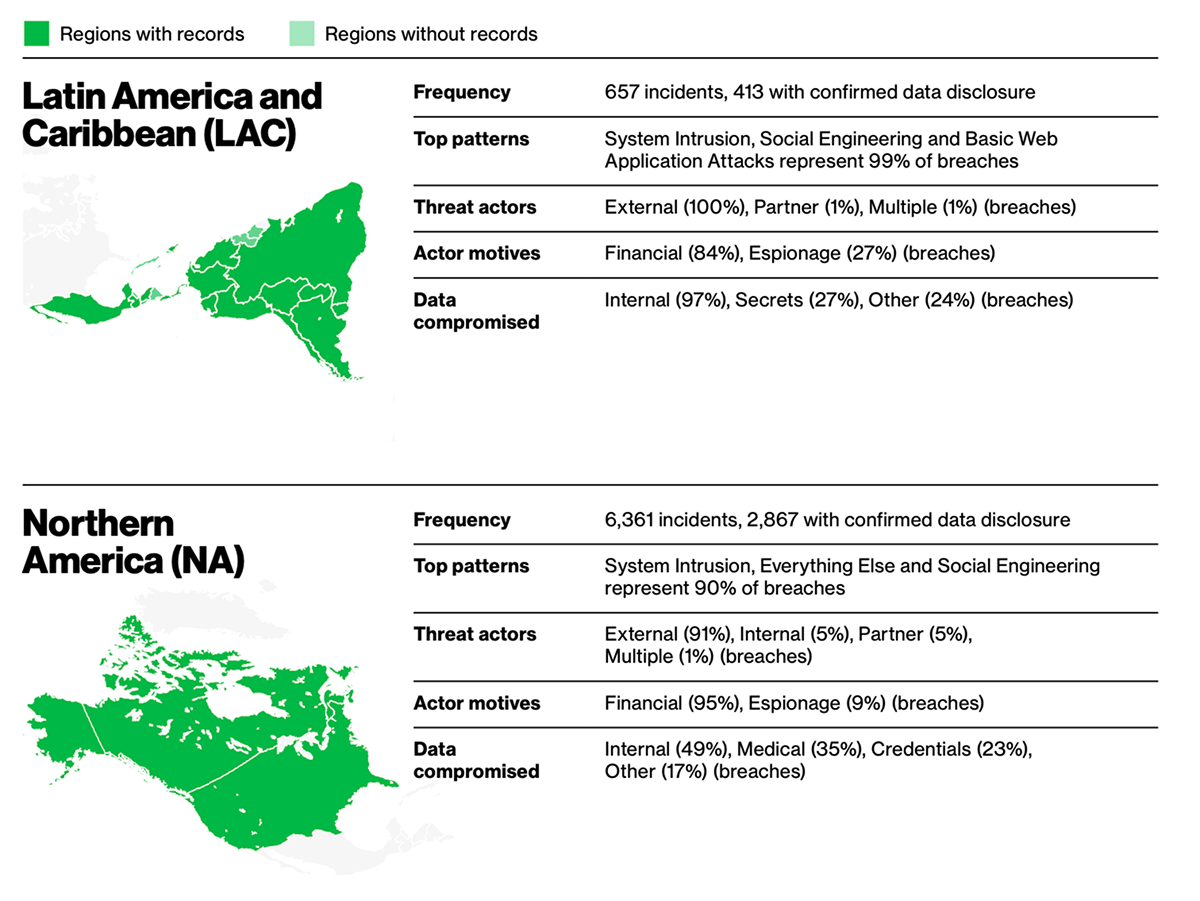

Parce que le paysage des menaces est passé du possible au persistant. Le Rapport d'enquête sur les violations de données (DBIR) 2025 de Verizon a enregistré 22 052 incidents, avec 12 195 violations confirmées — le nombre le plus élevé de l'histoire du rapport en 18 ans. Pire encore, les informations sensibles exposées dans les dépôts GitHub publics sont restées non corrigées pendant une moyenne de 94 jours, laissant amplement le temps aux attaquants de les récupérer. Les pénuries de personnel en cybersécurité rendent les choses encore plus difficiles, affectant 26 % d'entreprises en plus que l'année précédente.

Parallèlement, les attaques basées sur l'IA ne sont plus exotiques : elles deviennent le modus operandi par défaut. Les adversaires utilisent désormais l'apprentissage automatique pour analyser les modèles de communication, créer des messages de phishing impossibles à distinguer de ceux de collègues, et les planifier pour un impact maximal. Gartner le dit sans détour : la cybersécurité ne consiste plus à bloquer chaque tir, mais à s'assurer que l'entreprise continue de fonctionner lorsque les coups tombent inévitablement.

Et la direction est inquiète. Selon l'Institute for Business Value d'IBM, 51 % des dirigeants d'entreprise sont préoccupés par les risques imprévisibles et les nouvelles vulnérabilités, tandis que près de la moitié craignent spécifiquement les attaques basées sur l'IA.

Le nouveau mandat : intégrer la résilience dans le comportement humain au sein d'un environnement collaboratif sécurisé, utiliser des incitations dynamiques pour façonner des habitudes plus sûres et réprimer les risques liés aux tiers avant qu'ils ne se métastasent.

Qui sont les intrus et quelles sont leurs motivations ?

Selon le DBIR 2025 de Verizon, les acteurs externes dominent le paysage des violations. Prenons le secteur de l'information : 83 % des violations proviennent d'attaquants extérieurs, et non d'initiés malveillants ou de partenaires négligents. Leurs motivations se répartissent en deux catégories éloquentes : 78 % étaient motivées financièrement, allant des systèmes classiques de rançongiciels au vol pur et simple de données pour la revente, tandis qu'un impressionnant 36 % étaient liées à l'espionnage. Ce mélange montre que les adversaires d'aujourd'hui ne sont pas seulement des cybercriminels à la recherche de gains rapides ; ils incluent également des espions industriels et des groupes liés à des États qui sondent les faiblesses pour un avantage à long terme.

Quelles sont les plus grandes menaces de sécurité pour la collaboration et la messagerie d'équipe ?

En fin de compte, c'est toujours l'ignorance. Le DBIR de Verizon montre que l'élément humain est à l'origine d'environ 60 % des violations. Et lorsque le maillon faible est la façon dont les gens utilisent réellement leurs outils, les applications de collaboration deviennent la porte d'entrée pour les attaquants.

Voici sept menaces qui placent vos employés directement dans le collimateur :

- Phishing basé sur l'IA – Des leurres hyper-personnalisés qui prenaient une semaine à élaborer sont maintenant générés en quelques secondes par l'IA générative. Le résultat : des arnaques plus crédibles à l'échelle d'internet.

- Détournement de session – Lorsque les jetons d'authentification sont stockés de manière non sécurisée, les attaquants peuvent usurper l'identité d'utilisateurs légitimes. Des chercheurs ont montré comment Microsoft Teams stockait les jetons en texte clair, les rendant faciles à voler et à réutiliser (BleepingComputer). Dans un autre cas bien connu, les jetons d'employés de Slack ont été volés et utilisés pour récupérer les dépôts GitHub privés de Salesforce (Mise à jour de sécurité Slack).

- Messagerie Shadow IT – Des employés utilisant des appareils non gérés (BYOD) ou des applications non autorisées pour le chat professionnel. Une seule connexion réutilisée sur un téléphone personnel peut considérablement élargir la surface d'attaque.

- Historiques de chat persistants – Informations sensibles conservées indéfiniment dans les journaux de chat consultables. C'est pratique, mais cela signifie aussi que des identifiants sensibles peuvent refaire surface longtemps après avoir dû être effacés.

- Vulnérabilités de la chaîne d'approvisionnement logicielle – Chaque intégration tierce ajoute un risque. L'enquête de Verizon, déjà mentionnée, souligne comment l'implication de tiers a doublé en un an seulement, passant de 15 % à 30 %, soulignant le danger d'une exposition héritée de votre écosystème d'applications.

- Violations de la résidence des données – Les gouvernements ne sont pas seulement des régulateurs ; parfois, ils sont des parties intéressées. Des données mal localisées peuvent entraîner des amendes de plusieurs millions de dollars, ou pire, des portes dérobées légales vers vos informations.

Fuite de métadonnées – Même les messages chiffrés peuvent vous trahir par leurs métadonnées : qui a parlé à qui, quand et à quelle fréquence. Les schémas de synchronisation et l'analyse du trafic peuvent être presque aussi précieux pour les adversaires que le contenu du message lui-même.

Combien coûtent aux entreprises les violations dues à une messagerie non sécurisée ?

La logique financière est difficile à ignorer. Le coût moyen d'une violation de données a augmenté de 10 % en 2023 pour atteindre 4,88 millions de dollars, selon IBM — non seulement en raison de la remédiation, mais aussi des semaines de perturbation et de récupération de l'activité. Les violations de données cachées (impliquant des magasins de données non gérés ou oubliés) coûtent près de 16 % de plus, et les plateformes de collaboration deviennent rapidement des cibles privilégiées.

Face à ces chiffres, la prévention semble bon marché. Pour de nombreux DSI, le calcul est clair et brutal : dépenser 50 000 $ maintenant pour sécuriser la messagerie, ou dépenser des millions plus tard en expliquant aux actionnaires, aux régulateurs et à la presse pourquoi vous ne l'avez pas fait.

Quel modèle de déploiement offre une meilleure sécurité : le cloud ou le on-premise ?

Les espaces de travail sécurisés ne sont pas une option, ils sont l'oxygène des organisations modernes. Reflétant cette urgence, une enquête menée auprès des DSI en 2024 et rapportée par TechRadar a révélé que 83 % des entreprises prévoient de déplacer leurs charges de travail du cloud public vers des solutions privées ou on-premise — une tendance connue sous le nom de rapatriement du cloud. Ce changement reflète la demande croissante des organisations pour un contrôle plus strict des données, une conformité améliorée et une résilience dans un paysage de menaces complexe.

| Caractéristique | Cloud | On-Premise |

| Contrôle des données | Limité — hébergé hors site | Complet — dans votre infrastructure |

| Conformité | Varie selon le fournisseur | Adapté à votre juridiction |

| Résilience hors ligne | Dépend d'Internet | Fonctionnalité complète hors ligne |

| Sécurité personnalisée | Limitée | Entièrement personnalisable |

| Surface d'attaque | Multi-tenant partagé | Isolé, privé |

Le cloud reste excellent pour la rapidité et l'évolutivité. Mais le on-premise l'emporte sur la souveraineté, la résilience et le contrôle personnalisé, surtout lorsque les réglementations exigent que vous sachiez exactement où résident vos données.

Si j'ai besoin d'un déploiement on-premise de mon environnement de collaboration d'équipe, vers qui me tourner ?

Si votre priorité est la sécurité et la confiance, les plateformes axées sur le cloud comme Slack ou Microsoft Teams ne conviendront pas. Elles ne peuvent pas être déployées sur site, ce qui signifie que vos données résideront toujours dans une infrastructure tierce.

Pour les organisations qui exigent un déploiement on-premise, des options telles que BridgeApp ou Mattermost offrent cette flexibilité. Exécuter la collaboration sur votre propre infrastructure réduit les surfaces d'attaque externes en gardant chaque message, fichier et politique sous votre contrôle, ce qui signifie qu'ils sont possédés, gérés et chiffrés de bout en bout. Vous pouvez décider qui a accès, appliquer des politiques de mots de passe et de rôles, et définir des règles de rétention alignées sur vos normes de conformité plutôt que sur les valeurs par défaut d'un fournisseur.

C'est pourquoi les espaces de travail sur site sont souvent le choix naturel pour les industries sensibles aux données où la résilience, la souveraineté et l'assurance réglementaire sont non négociables.

Que doivent exiger les équipes des espaces de travail sécurisés ?

La sécurité n'est plus seulement un ensemble de fonctionnalités, c'est le fondement de la confiance. Si votre plateforme de collaboration ne peut pas offrir ces éléments essentiels, elle n'est pas prête pour l'entreprise :

- Contrôle d'accès basé sur les rôles — le moindre privilège par défaut.

- Partage de fichiers sécurisé dans le chat — afin que les pièces jointes soient soumises aux mêmes protections que les messages.

- Opérations de base de données en direct intégrées — la capacité de travailler avec des données en direct en toute sécurité (par des humains et des agents IA) dans le même environnement de collaboration.

- Pistes d'audit complètes — visibilité totale sur qui a fait quoi, quand et où.

- Archivage et rapports conformes — prise en charge intégrée du RGPD, SOC 2, et au-delà.

Exigence essentielle : un espace de travail sécurisé doit être fluide pour les utilisateurs mais sans compromis pour les attaquants.

Comment les équipes réussissent-elles leur transition vers des espaces de travail sécurisés ?

Le processus de transition vers un espace de travail sécurisé n'a pas à être un marathon. Il ne s'agit pas seulement d'installer BridgeApp sur site, il s'agit d'intégrer vos données, vos utilisateurs et vos pratiques de sécurité.

Cas d'utilisation 1 : Lorsque Learnify (nom modifié), une entreprise d'édutech de 50 personnes, a échoué à un audit SOC 2 en raison de la rétention de messages non chiffrés en seulement sept jours, elle avait :

- Déployé BridgeApp sur site et mis en place un VPN dédié pour un accès sécurisé depuis des appareils autorisés.

- Déployé des applications clientes sur tous les appareils des employés, y compris des ordinateurs portables préconfigurés pour les nouvelles recrues.

- Intégré le SSO et distribué l'accès basé sur les rôles, garantissant que chaque utilisateur avait le bon niveau de visibilité.

- Lancé des agents IA qui fournissaient des conseils de sécurité basés sur les meilleures pratiques en contexte, diffusaient des incitations dynamiques pour encourager des habitudes plus sûres, et mesuraient même des « scores de résilience » via de légères enquêtes auprès des employés.

- Importé le contenu et les bases de données existants de leur suite de collaboration précédente, de leur outil de suivi des tâches, de leur stockage de fichiers et de leur CRM.

Les résultats ont été immédiats : zéro constat de non-conformité, un temps de résolution des incidents 22 % plus rapide, et quelque chose de plus difficile à mesurer mais tout aussi critique : la tranquillité d'esprit lors de la due diligence des investisseurs, sachant que les auditeurs de sécurité pouvaient examiner des journaux complets sans trouver de lacunes de conformité.

Cas d'utilisation 2 : Une équipe de développement Web3 sécurise les paiements et la conformité

Une équipe fintech distribuée construisant une API de paiement crypto avait besoin de deux choses avant tout : une conformité irréprochable et une gestion rapide des incidents. Ils ont déployé BridgeApp en mode on-premise et ont immédiatement mis ses agents IA au travail. Incident Watcher a surveillé les journaux en temps réel, transformant les erreurs en tâches et les suivant jusqu'à leur résolution. Legal & Compliance Bot a vérifié en continu les données KYC et l'alignement GDPR, éliminant les audits manuels.

Tous les journaux d'incidents, tickets et documents de conformité résidaient dans un seul espace de travail sécurisé, directement liés aux tâches et aux bases de connaissances, de sorte que les développeurs et les responsables de la conformité restaient parfaitement synchronisés. Plus important encore, toutes les données clients et transactions sont restées sur leurs propres serveurs, accessibles uniquement via BridgeApp, mais entièrement protégées.

Le bénéfice : le temps de réaction aux événements critiques a été réduit de près de moitié, et leur dernier audit s'est déroulé sans accroc — sans intégrations supplémentaires ni semaines de préparation manuelle.

Comment BridgeApp offre-t-il à la fois une sécurité de niveau entreprise et une convivialité pour toutes les communications ?

BridgeApp unifie la messagerie chiffrée, la gestion des tâches, les dépôts de connaissances et les bases de données avec une sécurité intégrée. Il est conçu pour répondre aux exigences les plus strictes sans ralentir les équipes.

Il offre également un contrôle total et une sécurité unifiée :

- Contrôle complet des données : Le déploiement sur site maintient tous les pipelines, données et messagerie en interne. Votre infrastructure, votre juridiction, vos règles.

- Modèle de sécurité intégré : Le contrôle d'accès et la journalisation d'audit sont appliqués uniformément aux chats, tâches, fichiers, projets et agents IA.

- Exigences réglementaires simplifiées, de la minimisation du RGPD aux pistes d'audit SOC 2.

- Politiques de sécurité personnalisées : Les licences d'entreprise incluent des règles de rétention, des autorisations granulaires et des contrôles affinés pour répondre aux besoins de conformité complexes.

Pour les DSI et les RSSI, BridgeApp élimine l'ancien compromis entre vitesse et sécurité. Pour tous les autres, cela signifie simplement que le travail continue de progresser avec des garde-fous déjà en place.

Quelle est la flexibilité de BridgeApp en matière de déploiement cloud ou on-premise ?

BridgeApp est conçu pour s'adapter à la posture de sécurité dont votre organisation a besoin.

- Cloud public — Exécutez BridgeApp en tant que service géré si la rapidité de déploiement est la priorité.

- Cloud privé — Obtenez une évolutivité de type cloud sur votre propre matériel ou VPC, avec un contrôle total sur l'emplacement des données.

- Mode Air-Gapped — Isolation physique pour les environnements de défense, de R&D ou gouvernementaux qui exigent une séparation maximale.

Intégration personnalisée — S'intègre de manière transparente à votre pile de sécurité existante, des pare-feu aux SIEM.

Quelles garanties techniques protègent les données au sein de BridgeApp ?

BridgeApp est conçu pour protéger la collaboration à chaque niveau.

- Contrôles d'accès basés sur les rôles pour appliquer le principe du moindre privilège par défaut.

- Pistes d'audit et rapports de conformité avec une visibilité complète sur les actions de l'utilisateur.

- Intégration SSO et LDAP pour une authentification simplifiée.

Comment les équipes peuvent-elles mettre en œuvre une collaboration sécurisée étape par étape ?

R : Le déploiement d'un espace de travail sécurisé ne doit pas être accablant si vous le divisez en phases :

- Liste de contrôle (Jour 0) : Auditez vos outils actuels, cartographiez les flux de données et identifiez les lacunes de conformité.

- 30 Jours : Pilotez BridgeApp avec une équipe centrale pour valider les flux de travail et les contrôles de sécurité.

- 60 Jours : Élargissez l'utilisation, migrez l'historique existant et appliquez les politiques de rétention.

- 90 Jours : Déploiement complet dans l'entreprise, formation du personnel et exercices de réponse aux incidents.

À la fin du premier trimestre, la sécurité n'est pas seulement déployée, elle est intégrée à la collaboration quotidienne.

Quelles tendances de sécurité façonneront les espaces de travail au-delà de 2025 ?

R : L'avenir de la collaboration sécurisée ne se limite pas à des murs plus solides, il s'agit de systèmes plus intelligents et plus adaptatifs. Voici ce qui nous attend :

- Résurgence du cloud privé — alimentée par l'efficacité des coûts, les exigences de souveraineté et un contrôle évolutif ; les industries sensibles aux données migrent de plus en plus leurs charges de travail vers des environnements sur site ou privés.

- Résilience aux deepfakes basée sur l'IA — le phishing explose en sophistication, ce qui nécessite que les plateformes d'espace de travail détectent et neutralisent les mensonges en temps réel.

- Le risque de décryptage quantique est imminent — la cryptographie actuelle pourrait s'effondrer d'ici demain, ce qui rend les déploiements de preuves de concept de chiffrement post-quantique indispensables.

Des espaces de travail autonomes émergent, alimentés par une IA qui s'auto-configure, s'auto-répare et prédit les menaces avant qu'elles ne frappent — comblant le fossé entre la convivialité et la sécurité.

«La feuille de route de BridgeApp est construite précisément pour cet avenir. Elle comprend la préparation au chiffrement post-quantique et la détection d'anomalies assistée par l'IA intégrées directement dans la couche de l'espace de travail, garantissant que la collaboration sécurisée s'adapte à mesure que les menaces évoluent, sans jamais compromettre la productivité.

Prenez le contrôle de vos données. BridgeApp on-premise vous donne la pleine propriété de votre environnement de collaboration, éliminant les risques tiers.

Découvrez ce que BridgeApp — avec des agents IA natifs — peut débloquer pour votre équipe.