Por que espaços de trabalho seguros são críticos

5 min de leitura

Introdução: A Crise de Segurança Enfrentada pelas Equipes Modernas

A principal tendência de cibersegurança da Gartner para 2025 não é sobre firewalls ou codificação — é sobre proteger dados não estruturados: os textos, imagens e vídeos que agora alimentam modelos de GenAI e fluxos de trabalho de negócios. As joias da coroa não são mais apenas linhas em um banco de dados; elas estão em threads de bate-papo, capturas de tela e chamadas de vídeo.

Essa mudança aconteceu gradualmente. O que começou como aplicativos de bate-papo casuais evoluiu para a infraestrutura de negócios. Agora, com a Mimecast relatando um aumento de 7% nos ataques a ferramentas como Slack e Teams, e 79% dos líderes de segurança alertando que esses aplicativos introduzem novas vulnerabilidades, proteger seu espaço de trabalho colaborativo não é opcional — é uma questão de sobrevivência.

Trinta anos atrás, um hacker poderia estar revirando o lixo fora de um escritório às 2 da manhã, procurando documentos descartados com nomes de máquinas ou até senhas. Hoje, a IA faz o “lixamento” – em escala global, estilo bombardeio de tapete, escaneando repositórios de código, buckets mal configurados e fóruns públicos. E em vez de um intruso tentando abrir portas, é uma horda de bots inteligentes que aprendem a cada tentativa falha até que algo se quebre. Cada decisão sobre onde e como sua equipe colabora tornou-se uma decisão de segurança.

Passei a última década ao lado de CTOs, CISOs e líderes de TI observando a segurança evoluir de “uma lista de verificação de conformidade” para a estratégia de sobrevivência dos negócios.

Por que devo reconsiderar a segurança do meu espaço de trabalho em 2026?

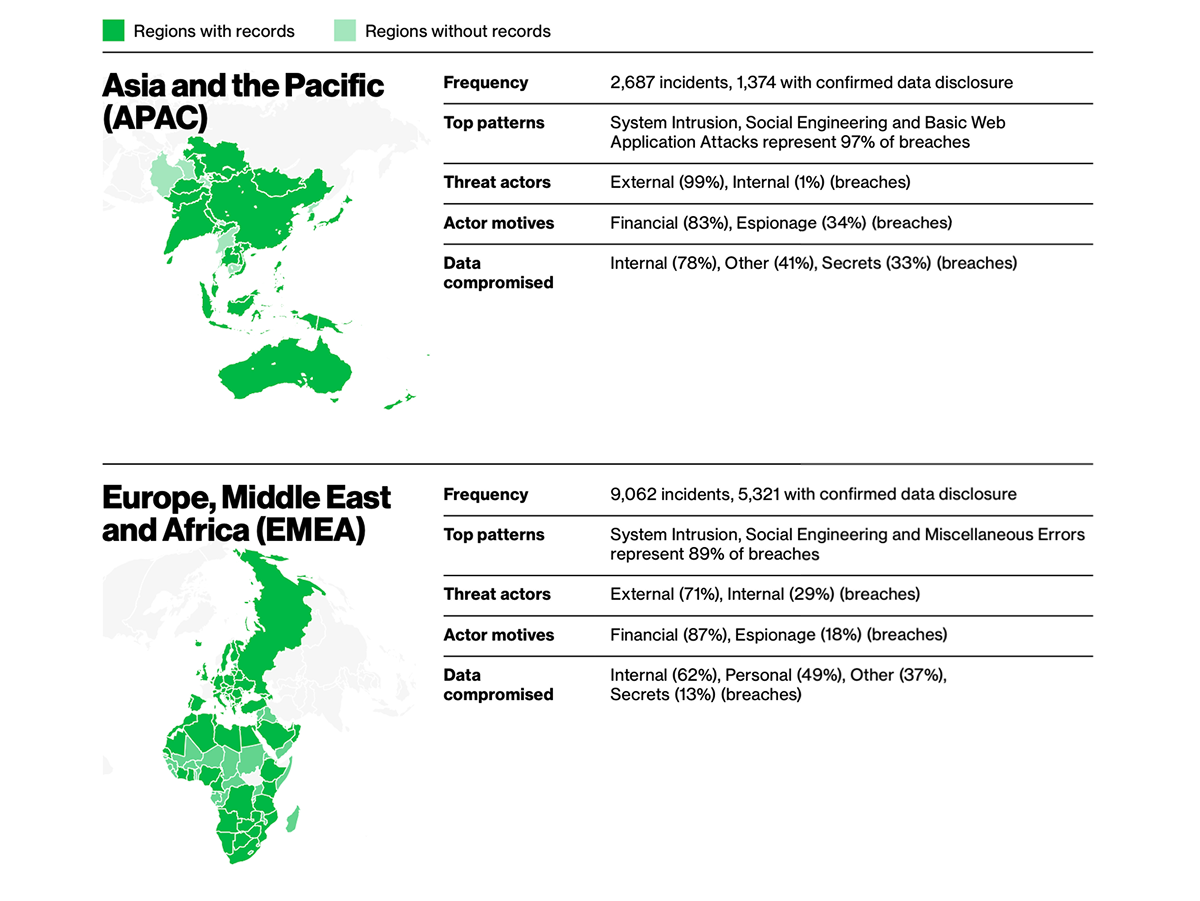

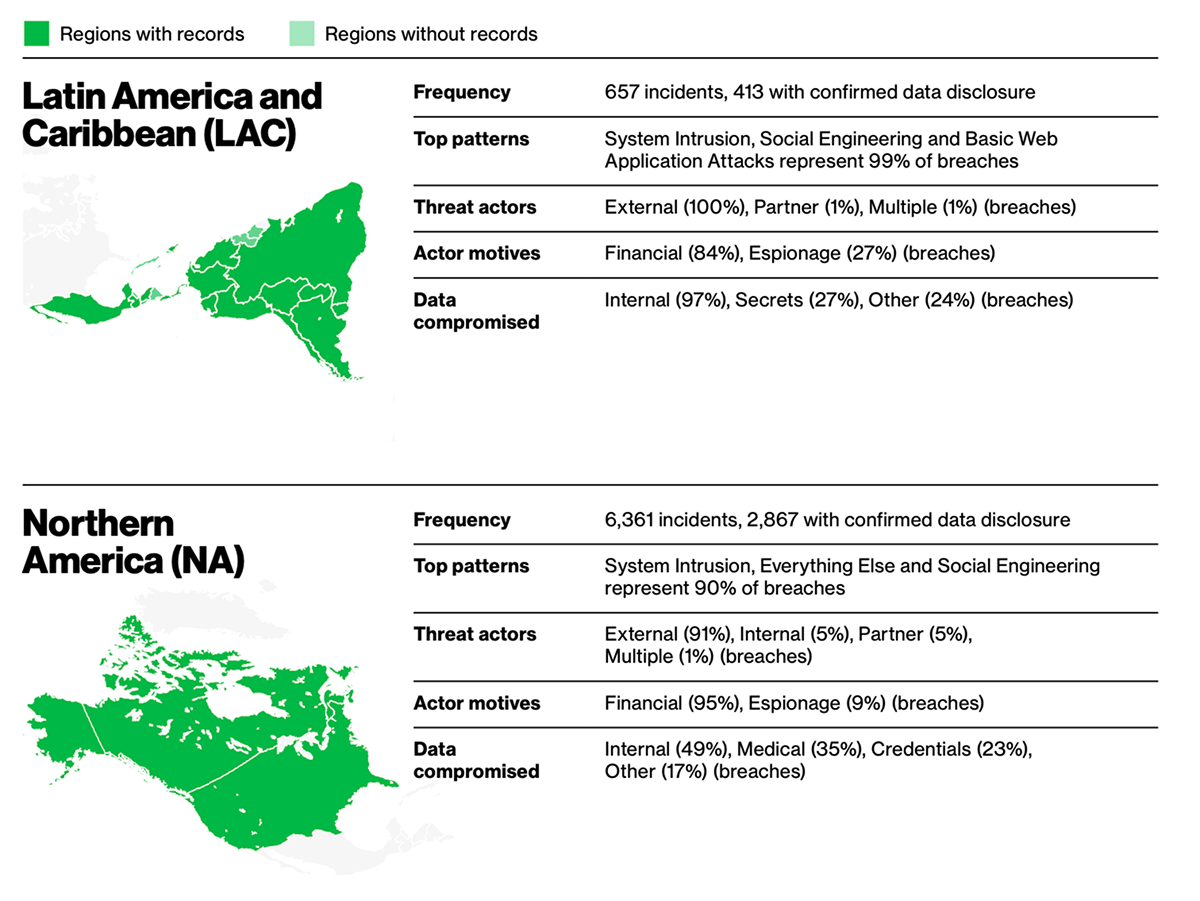

Porque o cenário de ameaças mudou de possível para persistente. O Relatório de Investigações de Violação de Dados (DBIR) 2025 da Verizon registrou 22.052 incidentes, com 12.195 violações confirmadas – a maior contagem nos 18 anos de história do relatório. Pior ainda, informações sensíveis expostas em repositórios públicos do GitHub permaneceram sem remediação por uma média de 94 dias, tempo suficiente para os atacantes as coletarem. A escassez de pessoal em cibersegurança torna as coisas ainda mais difíceis, afetando 26% mais empresas do que no ano anterior.

Enquanto isso, os ataques impulsionados por IA não são mais exóticos — estão se tornando o manual padrão. Os adversários agora usam o aprendizado de máquina para analisar padrões de comunicação, criar mensagens de phishing indistinguíveis dos colegas e cronometrá-las para o impacto máximo. A Gartner é direta: a cibersegurança não é mais sobre bloquear todos os tiros — é sobre garantir que o negócio continue funcionando quando os golpes inevitavelmente acontecerem.

E a liderança está preocupada. De acordo com o Institute for Business Value da IBM, 51% dos líderes de negócios estão preocupados com riscos imprevisíveis e novas vulnerabilidades, enquanto quase metade teme especificamente ataques impulsionados por IA.

O novo mandato: construir resiliência no comportamento humano dentro de um ambiente colaborativo seguro, usar incentivos dinâmicos para moldar hábitos mais seguros e reprimir o risco de terceiros antes que ele se metastatize.

Quem são os intrusos e quais motivos os impulsionam?

De acordo com o DBIR 2025 da Verizon, atores externos dominam o cenário das violações. No setor de Informação, por exemplo: 83% das violações vieram de atacantes externos, e não de insiders desonestos ou parceiros descuidados. Seus motivos se dividem em duas categorias reveladoras: 78% foram motivados financeiramente, desde esquemas clássicos de ransomware até o roubo direto de dados para revenda, enquanto um impressionante 36% estavam ligados à espionagem. Essa combinação mostra que os adversários de hoje não são apenas cibercriminosos em busca de pagamentos rápidos — eles também incluem espiões industriais e grupos ligados a estados que buscam vantagem a longo prazo.

Quais são as maiores ameaças de segurança para a colaboração em equipe e mensagens?

No final das contas, ainda é a ignorância. O DBIR da Verizon mostra que o elemento humano impulsiona cerca de 60% das violações. E quando o elo mais fraco é a forma como as pessoas realmente usam suas ferramentas, os aplicativos de colaboração se tornam a porta de entrada para os atacantes.

Aqui estão sete ameaças que colocam seus funcionários diretamente na mira:

- Phishing Impulsionado por IA – Iscas hiperpersonalizadas que antes levavam uma semana para serem elaboradas agora são geradas em segundos por IA generativa. O resultado: golpes mais críveis em escala de internet.

- Sequestro de Sessão – Quando os tokens de autenticação são armazenados de forma insegura, os atacantes podem se passar por usuários legítimos. Pesquisadores mostraram como o Microsoft Teams armazenava tokens em texto simples, tornando-os fáceis de roubar e reutilizar (BleepingComputer). Em outro caso conhecido, tokens de funcionários do Slack foram roubados e usados para acessar repositórios privados do GitHub da Salesforce (Atualização de Segurança do Slack).

- Mensagens de TI Sombra – Funcionários usando dispositivos não gerenciados (BYOD) ou aplicativos não autorizados para chat de trabalho. Um único login reutilizado em um telefone pessoal pode ampliar drasticamente a superfície de ataque.

- Históricos de Chat Persistentes – Informações sensíveis que permanecem para sempre em logs de chat pesquisáveis. Isso é conveniente — mas também significa que credenciais sensíveis podem ressurgir muito depois de deveriam ter sido apagadas.

- Vulnerabilidades da Cadeia de Suprimentos de Software – Toda integração de terceiros adiciona risco. A investigação da Verizon já mencionada destaca como o envolvimento de terceiros dobrou em apenas um ano, de 15% para 30%, ressaltando o perigo da exposição herdada do seu ecossistema de aplicativos.

- Violações de Residência de Dados – Governos não são apenas reguladores; às vezes, são partes interessadas. Dados mal localizados podem significar multas multimilionárias — ou pior, backdoors legais para suas informações.

Vazamento de Metadados – Mesmo mensagens criptografadas podem te trair através de metadados: quem falou com quem, quando e com que frequência. Padrões de tempo e análise de tráfego podem ser quase tão valiosos para os adversários quanto o próprio conteúdo da mensagem.

Quanto custam às empresas as violações de segurança decorrentes de mensagens inseguras?

A lógica financeira é difícil de ignorar. O custo médio de uma violação de dados aumentou 10% em 2023 para US$ 4,88 milhões, segundo a IBM — impulsionado não apenas pela remediação, mas por semanas de interrupção e recuperação dos negócios. Violações de dados ocultas (envolvendo armazenamentos de dados não gerenciados ou esquecidos) custam quase 16% mais, e as plataformas de colaboração estão rapidamente se tornando alvos principais.

Diante desses números, a prevenção parece barata. Para muitos CIOs, a matemática é clara e brutal: gastar US$ 50 mil agora para bloquear as mensagens, ou gastar milhões depois explicando aos acionistas, reguladores e à imprensa por que você não o fez.

Qual modelo de implantação oferece melhor segurança: nuvem ou on-premise?

Espaços de trabalho seguros não são opcionais — são oxigênio para organizações modernas. Refletindo essa urgência, uma pesquisa com CIOs de 2024 relatada pela TechRadar descobriu que 83% das empresas planejam transferir cargas de trabalho da nuvem pública para soluções privadas ou on-premise — uma tendência conhecida como repatriação da nuvem. Essa mudança reflete a crescente demanda das organizações por controle mais rigoroso dos dados, conformidade aprimorada e resiliência em um cenário de ameaças complexo.

| Recurso | Nuvem | On-Premise |

| Controle de Dados | Limitado — hospedado externamente | Total — na sua infraestrutura |

| Conformidade | Varia conforme o fornecedor | Adaptado à sua jurisdição |

| Resiliência Offline | Dependente de Internet | Funcionalidade completa offline |

| Segurança Personalizada | Limitada | Totalmente personalizável |

| Superfície de Ataque | Multi-tenant compartilhado | Isolada, privada |

A nuvem ainda brilha em velocidade e escalabilidade. Mas o on-premise vence em soberania, resiliência e controle personalizado — especialmente onde as regulamentações exigem que você saiba exatamente onde seus dados residem.

Se preciso de uma implantação on-premise do meu ambiente de colaboração em equipe, para onde devo ir?

Se sua prioridade é segurança e confiança, plataformas que priorizam a nuvem como Slack ou Microsoft Teams não atenderão. Elas não podem ser implantadas on-premise, o que significa que seus dados sempre residirão em infraestrutura de terceiros.

Para organizações que exigem on-premise, opções como BridgeApp ou Mattermost oferecem essa flexibilidade. Executar a colaboração em sua própria infraestrutura reduz as superfícies de ataque externas, mantendo cada mensagem, arquivo e política sob seu controle, o que significa que eles são de sua propriedade, gerenciados e criptografados de ponta a ponta. Você pode decidir quem tem acesso, aplicar políticas de senha e funções e definir regras de retenção alinhadas aos seus padrões de conformidade, em vez dos padrões de um fornecedor.

É por isso que os espaços de trabalho on-premise são frequentemente a escolha natural para indústrias sensíveis a dados, onde resiliência, soberania e garantia regulatória são inegociáveis.

O que as equipes devem exigir de espaços de trabalho seguros?

Segurança não é mais apenas um conjunto de recursos — é a base da confiança. Se sua plataforma de colaboração não pode entregar esses essenciais, ela não está pronta para empresas:

- Controle de acesso baseado em funções — privilégio mínimo por padrão.

- Compartilhamento seguro de arquivos dentro do chat — para que os anexos estejam sob as mesmas proteções que as mensagens.

- Operações integradas de banco de dados em tempo real — a capacidade de trabalhar com dados em tempo real de forma segura (tanto por humanos quanto por agentes de IA) no mesmo ambiente para colaboração.

- Trilhas de auditoria abrangentes — visibilidade total de quem fez o quê, quando e onde.

- Arquivamento e relatórios prontos para conformidade — suporte integrado para GDPR, SOC 2 e além.

Requisito essencial: um espaço de trabalho seguro deve ser transparente para os usuários, mas intransigente para os atacantes.

Como as equipes fazem a transição para espaços de trabalho seguros com sucesso?

O processo de transição para um espaço de trabalho seguro não precisa ser uma maratona. Não se trata apenas de instalar o BridgeApp on-premise — trata-se de trazer seus dados, seus usuários e suas práticas de segurança junto com ele.

Caso de Uso 1: Quando a Learnify (nome alterado), uma empresa de edtech de 50 pessoas, enfrentou uma auditoria SOC 2 reprovada devido à retenção de mensagens não criptografadas em apenas sete dias, eles fizeram o seguinte:

- Implantaram o BridgeApp on-premise e configuraram uma VPN dedicada para acesso seguro de dispositivos na lista branca.

- Distribuíram aplicativos clientes para todos os dispositivos dos funcionários — incluindo laptops pré-configurados para novas contratações.

- Integraram SSO e acesso baseado em funções distribuído, garantindo que cada usuário tivesse o nível correto de visibilidade.

- Lançaram agentes de IA que forneceram orientação de segurança de melhores práticas no contexto, enviaram notificações dinâmicas para incentivar hábitos mais seguros e até mediram “pontuações de resiliência” por meio de pesquisas leves com os funcionários.

- Importaram conteúdo e bancos de dados existentes de sua suíte de colaboração anterior, rastreador de tarefas, armazenamento de arquivos e CRM.

Os resultados foram imediatos: zero achados de conformidade, um tempo de resolução de incidentes 22% mais rápido e algo mais difícil de medir, mas igualmente crítico — paz de espírito durante a due diligence do investidor — sabendo que os auditores de segurança poderiam revisar logs abrangentes sem encontrar lacunas de conformidade.

Caso de Uso 2: Uma Equipe de Desenvolvimento Web3 Garante Pagamentos e Conformidade

Uma equipe fintech distribuída que construía uma API de pagamento criptográfico precisava de duas coisas acima de tudo: conformidade hermética e manuseio rápido de incidentes. Eles implementaram o BridgeApp no modo on-premise e imediatamente colocaram seus agentes de IA para trabalhar. O Incident Watcher monitorava os logs em tempo real, transformando erros em tarefas e rastreando-os até a resolução. O Legal & Compliance Bot verificava continuamente os dados de KYC e o alinhamento com o GDPR, eliminando auditorias manuais.

Todos os logs de incidentes, tickets e documentos de conformidade residiam em um único espaço de trabalho seguro, vinculados diretamente a tarefas e bases de conhecimento, para que desenvolvedores e oficiais de conformidade permanecessem totalmente sincronizados. O mais importante é que todos os dados de clientes e transações permaneceram em seus próprios servidores, acessíveis apenas através do BridgeApp, mas totalmente protegidos.

O resultado: o tempo de reação a eventos críticos caiu quase pela metade, e sua última auditoria foi aprovada sem problemas — sem integrações extras ou semanas de preparação manual.

Como o BridgeApp oferece segurança de nível empresarial e usabilidade em toda a comunicação?

BridgeApp unifica mensagens criptografadas, gerenciamento de tarefas, repositórios de conhecimento e bancos de dados com segurança integrada. Ele é projetado para atender aos requisitos mais rigorosos sem desacelerar as equipes.

Ele também oferece controle total e segurança unificada:

- Controle completo de dados: A implantação on-premise mantém todos os pipelines, dados e mensagens internos. Sua infraestrutura, sua jurisdição, suas regras.

- Modelo de segurança integrado: Controle de acesso e registro de auditoria são aplicados uniformemente em chats, tarefas, arquivos, projetos e agentes de IA.

- Requisitos regulatórios simplificados, da minimização do GDPR às trilhas de auditoria SOC 2.

- Políticas de segurança personalizadas: Licenças empresariais incluem regras de retenção, permissões granulares e controles ajustados para atender às necessidades complexas de conformidade.

Para CIOs e CISOs, o BridgeApp elimina o antigo dilema entre velocidade e segurança. Para todos os outros, significa apenas que o trabalho continua fluindo com as salvaguardas já implementadas.

Quão flexível é o BridgeApp quando se trata de implantação em nuvem versus on-premise?

O BridgeApp é construído para se adequar à postura de segurança que sua organização precisa.

- Nuvem Pública — Execute o BridgeApp como um serviço gerenciado se a velocidade de lançamento for a prioridade.

- Nuvem Privada — Obtenha escalabilidade semelhante à nuvem em seu próprio hardware ou VPC, com controle total sobre a localização dos dados.

- Modo Air-Gapped — Isolamento físico para ambientes de defesa, P&D ou governamentais que exigem separação máxima.

Integração Personalizada — Conecta-se perfeitamente à sua pilha de segurança existente, de firewalls a SIEM.

Quais salvaguardas técnicas protegem os dados dentro do BridgeApp?

O BridgeApp foi projetado para proteger a colaboração em todas as camadas.

- Controles de Acesso Baseados em Funções para aplicar o privilégio mínimo por padrão.

- Trilhas de Auditoria e Relatórios de Conformidade com visibilidade total das ações do usuário.

- Integração SSO e LDAP para autenticação simplificada.

Como as equipes podem implementar a colaboração segura passo a passo?

R: Implementar um espaço de trabalho seguro não precisa ser avassalador se você o dividir em fases:

- Lista de verificação (Dia 0): Audite suas ferramentas atuais, mapeie como os dados fluem e identifique as lacunas de conformidade.

- 30 Dias: Pilote o BridgeApp com uma equipe central para validar fluxos de trabalho e controles de segurança.

- 60 Dias: Expanda o uso, migre o histórico legado e aplique políticas de retenção.

- 90 Dias: Conclua a implementação em toda a empresa, treine a equipe e realize simulações de resposta a incidentes.

Até o final do primeiro trimestre, a segurança não está apenas implementada — ela está incorporada à colaboração diária.

Quais tendências de segurança moldarão os espaços de trabalho além de 2025?

R: O futuro da colaboração segura não se trata apenas de paredes mais fortes — trata-se de sistemas mais inteligentes e adaptáveis. Eis o que está por vir:

- Ressurgimento da nuvem privada — impulsionado pela eficiência de custos, demandas de soberania e controle escalável; indústrias sensíveis a dados estão migrando cada vez mais cargas de trabalho de volta para ambientes on-premise ou privados.

- Resiliência a deepfakes impulsionada por IA — o phishing está explodindo em sofisticação, exigindo que as plataformas de espaço de trabalho detectem e neutralizem mentiras em tempo real.

- O risco de descriptografia quântica é iminente — a criptografia atual pode desmoronar amanhã, tornando as implantações de prova de conceito de criptografia pós-quântica uma obrigação.

Espaços de trabalho autônomos estão surgindo, alimentados por IA que se autoconfigura, se auto-corrige e prevê ameaças antes que elas ataquem — preenchendo a lacuna entre usabilidade e segurança.

“O roteiro do BridgeApp é construído exatamente para esse futuro. Inclui a prontidão para criptografia pós-quântica e detecção de anomalias assistida por IA incorporadas diretamente na camada do espaço de trabalho, garantindo que a colaboração segura se adapte à medida que as ameaças evoluem — sem nunca comprometer a produtividade.

Assuma o controle dos seus dados. O BridgeApp on-premise oferece a você a propriedade completa do seu ambiente de colaboração, eliminando riscos de terceiros.

Veja o que o BridgeApp — com agentes de IA nativos — pode desbloquear para sua equipe.